你的芯片卡安全性吗?这很有可能关键在于你的银行帐户

发布时间:2020-08-05 11:45

著名安全网址KrebsOnSecurity前不久出文称,以集成ic为基本的透支卡和储蓄卡的设计方案,是以便让偷刷机器设备或恶意程序没法在你根据蘸取集成ic并非刷信用卡条支付时复制你的卡。但近期一系列对于英国商家的恶意程序进攻说明,术士已经运用一些金融企业执行该技术性的缺点,绕开重要的芯片卡安全性作用,合理地生产制造能用的复制银行卡。

传统式的支付卡将用卡人的帐户数据信息以纯文字方式编号在磁条卡上,磁条卡能够被盗取机器设备或悄悄安裝在付款终端设备上的恶意程序载入和纪录。随后,这种数据信息能够被编号到一切别的含有磁条卡的物品上,并用以开展欺骗性买卖。

较新的根据集成ic的卡选用了一种被称作EMV的技术性,对储存在集成ic中的帐户数据信息开展数据加密。该技术性造成 每一次芯片卡与集成ic作用的付款终端设备互动时,都是造成一个与众不同的数据加密密匙--称之为动态口令或"cryptogram"。

事实上,全部根据集成ic的信用卡依然有很多同样的数据信息,这种数据储存在信用卡反面的磁条卡上编号的集成ic中。这主要是出自于向后兼容模式的考虑到,由于很多店家--尤其是英国的店家--依然沒有彻底完成芯片卡SD读卡器。这类双向作用还容许用卡人在卡的集成ic或店家的EMV终端设备因种种原因产生常见故障时,能够刷磁条卡。

但EMV集成ic与磁条卡上储存的用卡人数据信息有关键差别。在其中之一是集成ic中的一个被称作集成电路芯片卡认证值或通称"iCVV"的部件--也被称作"动态性CVV"。iCVV有别于储存在物理学磁条卡上的卡认证值(CVV),它能够避免 从集成ic中拷贝磁条卡数据信息,并运用这种数据信息生产制造仿冒的银行卡磁条。iCVV和CVV值都和卡反面显著印刷的三位数PIN码不相干,关键用以电商买卖或根据电話开展信用卡认证。

EMV方法的风采取决于,即便有偷刷者或恶意程序取得成功阻拦到芯片卡侵泡时的交易信息,这种数据信息也只对这一次买卖合理,应当不容易让术士再次用它开展欺骗性付款。

殊不知,以便让EMV的安全性保障措施充分发挥,开卡金融企业布署的后端系统应当查验当芯片卡渗入集成icSD读卡器时,只提供iCVV;相反,刷信用卡时只提供CVV。假如这种在某种意义上与某一交易方式不一致,金融企业就应当回绝该买卖。

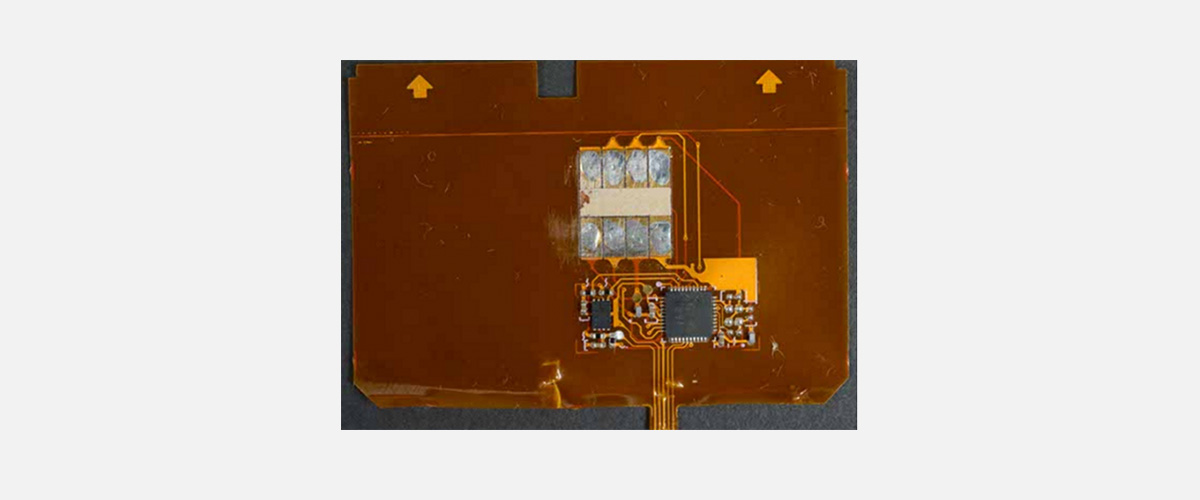

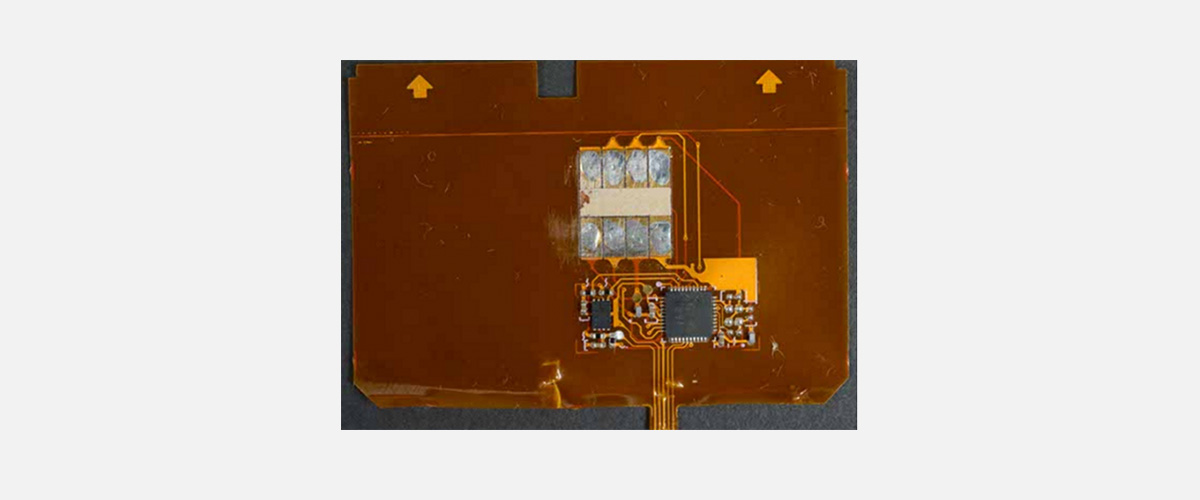

难题是,并并不一定的金融企业都以这类方法恰当地设定了她们的系统软件。不奇怪的是,术士很多年来一直了解这一缺点。17年,BrianKrebs曾写过一篇有关"闪烁器"日渐风靡的文章内容,它是一种为阻拦芯片卡买卖数据信息而制做的新科技银行卡盗刷设备。

近期,CyberR&D试验室的科学研究工作人员发布了一篇毕业论文,详解了她们是如何测试欧州和英国10家不一样金融机构的11种芯片卡完成的,科学研究工作人员发觉她们能够从在其中的4种芯片卡中采集数据,并建立复制的银行卡磁条,并取得成功地用以置放买卖。

现在有明显的征兆说明,CyberR&DLabs详细描述的一样的方式已经被市场销售终端设备(POS)恶意程序用以捕捉EMV买卖数据信息,随后能够转卖并用以生产制造根据芯片卡的磁条卡团本。

当月稍早,世界最大的支付卡互联网Visa公布了一份安全警报,內容涉及到近期产生的一起商家泄密,己知的POS恶意程序系列产品显而易见被改动为对于EMV集成ic的POS终端设备。

“安全性接纳技术性的执行,如EMV?集成ic,大幅度降低了威协个人行为者对付款帐户数据信息的易用性,由于能用数据信息仅包含个人帐户号(PAN),集成电路芯片卡认证值(iCVV)和期满时间,”Visa写到。“因而,要是iCVV获得恰当的认证,仿冒诈骗的风险性是最少的。除此之外,很多商家所在城市选用了点到点数据加密(P2PE),对PAN数据信息开展数据加密,进一步减少了以EMV集成ic解决的付款帐户的风险性。”

Visa沒有列举受影响商家的姓名,但美国东北部的超市连锁店KeyFoodStoresCo-OperativeInc.好像也发生了相近的事儿。KeyFood最开始在今年 三月公布了一起储蓄卡数据泄漏恶性事件,但两个星期前升级了资询,回应EMV买卖数据信息也被捕获。

“涉及到的店铺地址的POS机器设备是开启EMV的,”KeyFood表述说。“针对这种地址的EMV买卖,大家坚信仅有银行卡账号和到期还款日会被恶意程序发觉(但不容易发觉用卡人名字或內部短信验证码)。”

尽管KeyFood的申明从技术上可能是精确的,但它遮盖了一个实际,即在发卡银行沒有恰当执行EMV的状况下,被盗取的EMV数据信息依然能够被欺诈者用于建立磁条卡版的EMV卡展现在被侵入的店铺收款机上。

先前诈骗资源企业GeminiAdvisory公布了一篇网络文章,出示了大量有关近期的商家侵入恶性事件的信息内容--包含KeyFood,在这种恶性事件中,EMV买卖数据信息被盗取,并最后在顺从盗卡者的地底店铺售卖。

“此次数据泄漏恶性事件中失窃的支付卡在暗网网站中出示市场销售,”Gemini表述说。“在发觉这一系统漏洞后没多久,几个金融企业确认,此次系统漏洞中被泄漏的卡全是按EMV解决的,并沒有借助磁条卡做为预留。”

Gemini表明,它早已核查近期的另一起数据泄漏恶性事件--在佐治亚州的一家酒水店铺--也造成 了被泄漏的EMV买卖数据信息出現在售卖失窃卡数据信息的暗网网站店铺中。如同Gemini和Visa所强调的那般,在这里二种状况下,金融机构适度的iCVV认证应当会使这种被捕获的EMV数据信息对骗子公司毫无价值。

Gemini评定,因为受影响的店铺总数诸多,参加这种数据泄漏恶性事件的术士应用物理学安裝的EMV卡拍照闪光灯阻拦EMV数据信息的概率很小。

“由于这类对策极为脱离实际,她们很可能应用不一样的技术性远程控制侵入POS系统软件,以搜集充足的EMV数据信息来开展EMV旁通复制,”该企业写到。

Gemini的研发总监StasAlforov表明,沒有开展这种查验的金融企业有可能丧失注意到这种卡被用以诈骗的工作能力。这是由于很多发售了芯片卡的金融机构很有可能会觉得,要是这种卡用以集成ic买卖,就基本上不会有这种卡被复制并在地底售卖的风险性。因而,当这种组织 在诈骗买卖中找寻方式,以明确什么商家很有可能会被POS恶意程序侵入时,她们很有可能会彻底不考虑到一切根据集成ic的付款,而只关心这些顾客刷过卡的商家。

“卡互联网已经把握住现在有大量根据EMV的数据泄漏恶性事件产生这一客观事实,”Alforov说。“像大通汽车或美国银行那样的大中型开卡组织 的确在查验[iCVV和CVV中间的不配对],并将撤销不配对的买卖。但一些小组织 的状况显而易见不是这样。”